Dreifachschutz für Healthcare-Daten

25.03.2022 - Nicht nur der Gesetzgeber, auch die aktuelle Gefahrenlage drängt zum Handeln.

Für eine gesetzeskonforme und zeitgemäße IT-Sicherheit in Healthcare-Organisationen sind drei Aspekte entscheidend: Optimierte Prozesse, hochkarätige IT-Sicherheitslösungen sowie ein Teamplay aus Technologie und menschlicher Expertise.

Digitalisierung und Transparenz im Sinne der Patienten: Schnelle, unkomplizierte Einsicht in Patientendaten und Krankheitsverläufe, Verfügbarkeit von Befunden und digitalen Bildern, kein unnötiger Zeitverlust durch stets neue Anamnesen, etc. – das u.a. ist es, was mit dem Patientendatenschutzgesetz (PDSG) und der elektronischen Patientenakte (ePA) angestrebt wird. Seit 2021 können Patienten demnach die Speicherung von medizinischen Befunden, Arztberichten etc. verlangen. Mit dem Jahr 2022 wurde diese Option erweitert, z. B. um den Impfausweis oder den Mutterpass. Neben inhaltlichen Bedingungen beschreibt das Gesetz auch Vorgaben für die Sicherheit von Patientendaten. Es sind hohe Standards gefordert. So besteht seit dem 1. Januar 2022 auch für Krankenhäuser die Verpflichtung, die Vertraulichkeit, Integrität und Verfügbarkeit der sensiblen Informationen sowie die Sicherheit der IT und ihrer Prozesse zu gewährleisten. Was hier vom Gesetzgeber vorgeschrieben wird, erweist sich auch vor anderem Hintergrund als das Gebot der Stunde: zunehmend zielen Cyberangriffe auf das Gesundheitswesen, denn die höchst sensiblen Daten aus diesem Bereich versprechen den Cyberkriminellen äußerst lukrative Darknet-Gewinne. Immerhin bestätigt die Studie von Sophos „State of Ransomware 2021“, dass 34 % der Healthcare Organisationen von Ransomware-Angriffen betroffen sind und 41 % sind sich sicher, dass sie künftig betroffen sein werden.

Wie kann eine gute IT-Sicherheitsprophylaxe aussehen?

Neben Sicherheitslösungen, die den besten technischen Standards entsprechen, ist es sicher notwendig, auch sämtliche datenbezogenen Prozesse zu überprüfen und anzupassen sowie Belegschaften für Gefahren und richtige Verhaltensweisen zu sensibilisieren und zu schulen. Hierfür ist eine Bestandsaufnahme hilfreich, die u.a. folgende Aspekte berücksichtigt: Wie sehen die medizinischen Versorgungsprozesse aus und welche IT-Systeme werden dafür verwendet? Wie sind diese Systeme momentan geschützt? Wie sind Verantwortlichkeiten und Zugriffsrechte geregelt? Welche Maßnahmen sind notwendig, um einen ausreichenden gesetzeskonformen Schutz zu gewährleisten?

Zusätzlich ist es sinnvoll, Notfallpläne, Incident-Response-Pläne, zu entwickeln, wie Sophos sie z. B. auf seinem Blog (https://news.sophos.com/de-de/2022/01/20/gut-vorbereitet-fuer-den-cyber-ernstfall-10-punkte-aktionsplan/) beschreibt. Ein weiterer Faktor, der entscheidend sein kann für den Erfolg einer Sicherheitsstrategie, die sowohl den Gesetzesvorgaben als auch den Herausforderungen der aktuellen Cyberbedrohungslandschaft entspricht, ist die Einbindung der Erfahrungen und Expertise menschlicher Fachleute.

System aus Technologie und menschlicher Expertise

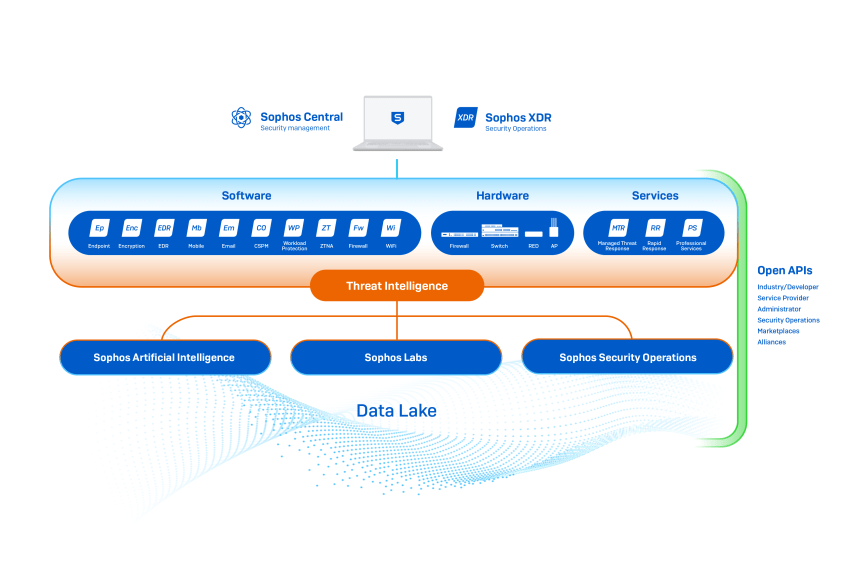

Zusammenfassend gilt also, Richtlinien und Prozesse sowie den existierenden Schutz vor Cybergefahren zu prüfen, mit menschlichen Experten zu ergänzen und mit einer Strategie und einem funktionierenden System zu erweitern. Ein Beispiel hierfür ist das Adaptive Cybersecurity Ecosystem. Hier werden eine weitsichtige Sicherheitsstrategie mit einem effizienten Katastrophenmanagement, einer zeitgemäßen und mehrschichtigen Schutztechnologie und einem spezialisierten Team zusammengeführt, das sich mit der Prävention, der Früherkennung und der Schadensbeseitigung auskennt. Von der Notfallplanung über den präventiven Schutz mit Security-Technologie und Künstlicher Intelligenz bis hin zu menschengeführter Erkennung und Bekämpfung werden in diesem System alle Maßnahmen zentral koordiniert. Eine besondere Rolle kommt dabei dem Managed Threat Response Service (MTR) zu. Diese hoch kompetenten Teams sind auf das Aufspüren komplexer Bedrohungen und Vorfälle sowie die Bestimmung von Ausmaß und Schwere von Bedrohungen spezialisiert. Sie ergreifen Maßnahmen, um die Bedrohung nicht nur an der auffälligen Stelle, sondern im gesamten Netz der Organisation zu eliminieren und geben konkrete Ratschläge, um die Ursachen wiederholt auftretender Vorfälle zu bekämpfen.

Im Zusammenwirken all dieser Komponenten aus geplanten Prozessen, modernen IT-Sicherheitslösungen und menschlicher Expertise in einem integrierten Öko-System besteht ein wirksamer Schutz nicht nur für Patienten und deren Daten. Auch die Gesundheitsorganisationen profitieren in Bezug auf die gesetzlichen Vorschriften, die Compliance und vor allem hinsichtlich der gesicherten Handlungsfähigkeit in einer digitalen Welt, die zunehmend von Gefahren aus dem Cyberraum bedroht wird.